Dévoiler et éliminer le risque lié a l'IA et aux données avec Tenable Cloud Security

Découvrez les dernières innovations AI-SPM et DSPM

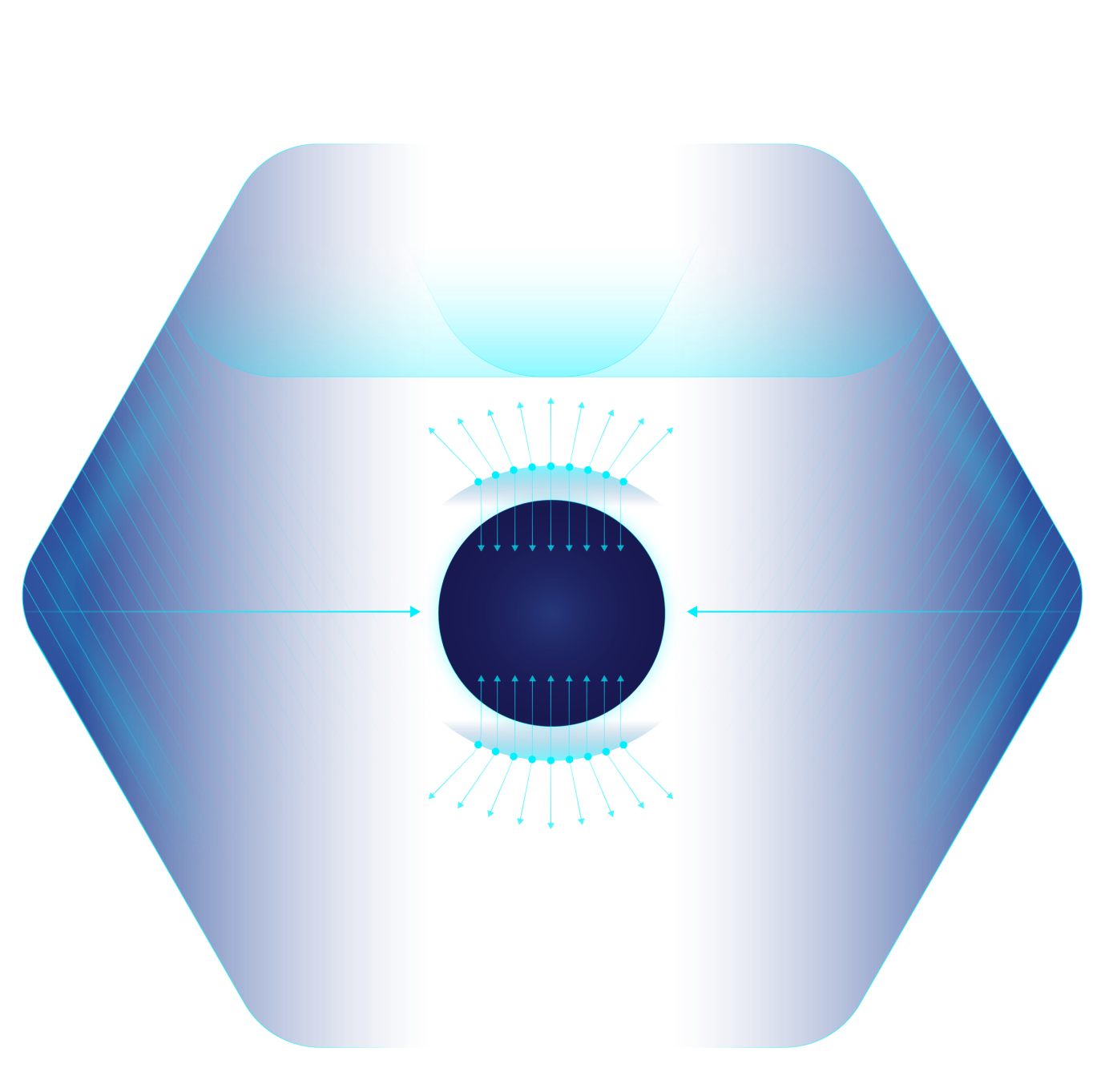

Unir pour défier le risque

Unifiez de manière inédite la visibilité, les connaissances et les actions de sécurité sur l'ensemble de la surface d'attaque avec Tenable One, la plateforme de gestion de l'exposition leader dans le monde. Éradiquez les cybermenaces prioritaires et défendez-vous contre tout type d'attaque, de l'infrastructure IT aux environnements cloud en passant par les infrastructures critiques.

ExposureAI

Favorisez les analyses et les prises de décisions ultra-rapides grâce à l'IA générative qui rationalise le processus de découverte des informations cachées et l'expertise et fournit une expertise approfondie en termes de sécurité.

Attack Path Analysis

Visualisez les relations complexes qui se tissent entre les assets, les identités et les risques dans tous les domaines liés à la sécurité, et priorisez la remédiation des véritables cyber-expositions avant que les violations ne surviennent.

Exposure View

Rationnalisez la mesure de la cyber-exposition et communiquez simplement avec des vues alignées sur le business qui aident à optimiser les prises de décisions et les investissements.

Exposure graph

Agissez en toute sérénité grâce au plus vaste référentiel de données contextuelles liées aux assets, à la cyber-exposition et aux menaces au monde, qui alimentent les informations sans précédent contenues dans Tenable ExposureAI.

Inventory

Bénéficiez d'une vision unifiée de tous vos assets et risques sur l'ensemble de la surface d'attaque : assets, IT, OT, IOT, cloud, identités et applications invisibles.

Vulnerability intelligence

Accédez de manière centralisée à la base de données de vulnérabilités et de menaces la plus complète issue de Tenable Research, NVD et autre sources de confiance.

Sources de données tierces

Intégrez et consolidez les données d'assets et de risques émanant de vos outils existants, et tirez-en profit, au même titre que vos données Tenable de confiance.

Cyber-exposition du cloud

Découvrez et priorisez la remédiation de la cyber-exposition du cloud sur l'ensemble de vos clouds, assets et identités grâce à la CNAPP la plus exploitable du secteur.

Cyber-exposition liée aux vulnérabilités

Découvrez et priorisez la remédiation de la cyber-exposition liée aux vulnérabilités sur l'ensemble de la surface d'attaque moderne grâce à la gestion des vulnérabilités leader du secteur.

Cyber-expositon de l'OT

Découvrez et priorisez la remédiation de la cyber-exposition opérationnelle sur l'ensemble de votre environnement IT/OT/IoT.

Cyber-exposition des identités

Découvrez et priorisez la remédiation de la cyber-exposition des identités dans les environnements Active Directory et Entra ID.

Tenable One

La plateforme de gestion de l'exposition optimisée par l'IA qui unit de manière inédite la visibilité, les connaissances et les actions de sécurité sur l'ensemble de la surface d'attaque.

Éliminer la cyber-exposition du cloud

avec la plateforme de sécurité du cloud conçue pour passer directement à l'action contre le risque cloud

Connaître vos ressources cloud

Dissipez les vues fragmentées et révélez la réalité de vos ressources cloud à 360°.Dévoiler les enjeux de votre risque cloud

Visualisez comment les risques du cloud se combinent et amplifient votre surface d'attaque.Éliminer la cyber-exposition du cloud

Réduisez le risque du cloud en éliminant les expositions prioritaires avec une rapidité fulgurante et une précision chirurgicale.

Éliminer la cyber-exposition liée aux vulnérabilités

avec la solution de gestion des vulnérabilités n°1 dans le monde

Connaître tous les types de vulnérabilités

Révélez des vulnérabilités à fort impact dans votre environnement IT.Dévoiler les failles prioritaires

Identifiez rapidement les expositions prioritaires susceptibles d'entraîner des attaques et dotées d'un fort impact sur l'activité.Éliminer les cyber-expositions critiques

Prenez des mesures rapides et décisives pour éliminer les cyber-expositions critiques et mener des actions de remédiation.

Éliminer la cyber-exposition de l'OT

grâce à la solution de sécurité unifiée pour environnements OT/IT

Connaître chaque asset OT/IT

Visualisez chaque asset de votre environnement convergé depuis une seule et unique interface.Dévoiler les failles critiques

Identifiez proactivement les points faibles qui menacent votre activité.Éliminer les cyber-expositions prioritaires

Éradiquez vos expositions à haut risque avant qu'elles ne soient exploitées.

Éliminer la cyber-exposition du cloud

grâce à la solution indispensable pour l'entreprise axée sur une gestion intelligente des identités.

Connaître l'entière réalité par rapport à vos identités

Unifiez toutes les identités dans Active Directory, les environnements hybrides et Entra ID.Dévoiler vos principales failles en matière d'identité

Découvrez comment les risques du cloud interagissent et amplifient votre surface d'attaque.Éliminer avec rapidité les cyber-expositions fondées sur les identités.

Éliminez rapidement les failles de sécurité les plus susceptibles d'entraîner des exploits basés sur les identités.

Des informations collectives, une puissance individuelle

Devancez les menaces sur votre entreprise grâce aux informations sur le cyber-risque issues de Tenable Research, l'organisation de recherche sur la gestion de la cyber-exposition la plus vaste du secteur. Consultez les CVE courantes du monde entier et accédez à la threat intelligence, aux informations de data science, aux alertes et aux avis de sécurité qui comptent.

Découvrir les dernières études722

vulnérabilités divulguées

par Tenable Research

< 24 h

délai de couverture médian

pour problèmes médiatisés

Plus de 44 000 clients lui font confiance

Reconnus pour leur excellence

En tant que pionniers et leaders mondiaux de la gestion de la cyber-exposition, jamais nous ne nous reposons sur nos lauriers et repoussons sans cesse nos limites pour notre prochaine mission.

Voir plus de récompenses

Tenable Research

À quel point êtes-vous exposé ?

Parmi les milliers de vulnérabilités qui vous empêchent de dormir la nuit, seuls 3 % sont de véritables expositions qui mettent votre entreprise en péril. Mais comment savez-vous ce qui compte ? Un nouveau rapport décisif rédigé par Tenable Research dévoile la vérité sur l'exposition réelle des entreprises et comment éliminer le risque.

Découvrez Tenable en action

Vous voulez savoir comment Tenable peut aider votre équipe à dévoiler et éliminer les cyber-failles prioritaires qui mettent votre activité en péril ?

Remplissez ce formulaire pour plus d'informations.